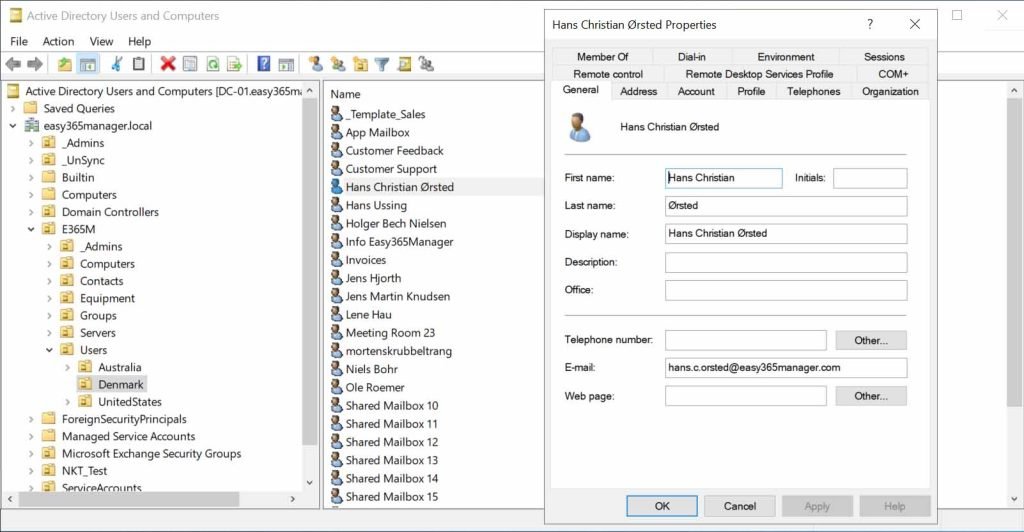

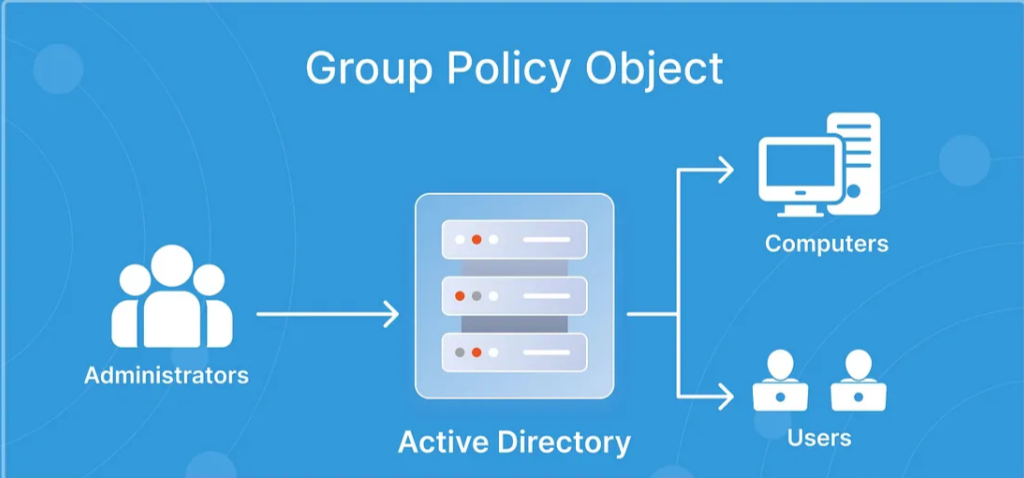

Güvenli LDAP Servis Hesabı Oluşturma

Merhaba Sistem yöneticileri olarak ağımızdaki cihazların (örneğin Fortigate Firewall) Active Directory ile entegre çalışabilmesi için sıklıkla LDAP doğrulamasına ihtiyaç duyarız. Ancak bu işlemler için kullanılan servis hesaplar...

Devamını Oku →