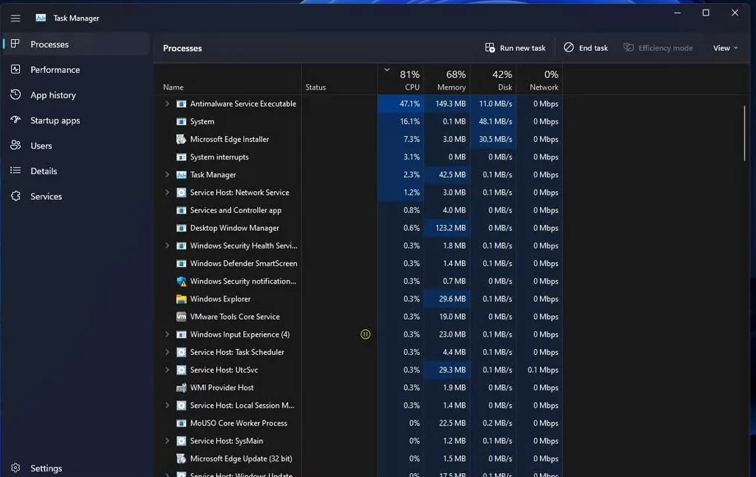

Sunucuda Görev Yöneticisi'ni açıyorsunuz; 4 tane powershell.exe, 3 tane java.exe veya cmd.exe arka planda RAM ve CPU sömürüyor. Gereksiz olanı sağ tıklayıp kapatacaksınız ama içinizi o korku kaplıyor: "Ya kritik bir servisse?"

Amaç: Zararlı bir yazılım mı yoksa masum bir yedekleme scripti mi çalıştığını saniyeler içinde tespit etmek. Üstelik herhangi bir ajan (agent) kurulumu, üçüncü parti bir yazılım (Sysinternals vb.) veya sistemi yeniden başlatma gerektirmeden!

Mantık (Görünmeyeni Görmek): Görev Yöneticisi varsayılan olarak sadece çalışan ".exe" dosyasının adını gösterir. Ancak o ".exe" dosyasının arkasında tam olarak hangi parametrelerin veya dosyaların tetiklendiğini açığa çıkarmak, gizli bir sütunu aktif etmek kadar kolaydır.

Adımlar:

- Ayrıntılara İn: Görev Yöneticisi (Task Manager) açılır ve doğrudan Ayrıntılar (Details) sekmesine (veya Windows 11'de İşlemler sekmesine) geçilir.

- Gizli Sütunu Aç: Sütun başlıklarından herhangi birine (örneğin PID veya İsim) sağ tıklanır ve Sütunları Seç (Select Columns) seçeneğine tıklanır.

- Kilidi Aç: Açılan listeden "Komut Satırı" (Command Line) kutucuğu işaretlenir ve Tamam denir.

- Aksiyon ve Teşhis: Artık o isimsiz çalışan programın yanındaki koca sütunda tam olarak neyin çalıştığı tüm şeffaflığıyla görünmektedir. Eğer işlem şüpheliyse, sağ tıklayıp "Dosya konumunu aç" (Open file location) veya "Çevrimiçi ara" (Search online) diyerek saniyeler içinde kaynağını ve amacını doğrulayabilirsiniz.

LOLBins ve Gelişmiş Tehditler Siber saldırganlar günümüzde dışarıdan zararlı bir dosya indirmek yerine, işletim sisteminin kendi yasal araçlarını (Living-off-the-Land veya LOLBins) kullanarak izlerini kaybettirmeyi tercih ederler. powershell.exe, certutil.exe veya mshta.exe gibi güvenilir sistem dosyaları, dosyasız (fileless) zararlı yazılımlar tarafından sıklıkla istismar edilmektedir. Komut satırını görmek bu yüzden hayat kurtarır.

- Masum Senaryo:

powershell.exe -file C:\Scripts\Gece_Yedeklemesi.ps1 - Tehdit Senaryosu:

powershell.exe -ExecutionPolicy Bypass -WindowStyle Hidden -EncodedCommand JABzAD0ATgBlAH.(Saldırganlar komutları gizlemek için Base64 formatında şifreler (-EncodedCommand), kullanıcının ekranında görünmemesi için pencereleri gizler (-WindowStyle Hidden) ve güvenlik ilkelerini aşarlar (-ExecutionPolicy Bypass).) - Tehdit Avcılığı (Threat Hunting): İleri seviye analizler için Sysinternals Process Explorer gibi araçlar son derece detaylı olsa da, bu yöntem sadece sorun gidermek için değil, temel seviye bilgi güvenliği kontrolleri için anlık ve mükemmel bir ilk savunma reflekstir.

- Kalıcılık: Bu ayarı bir kere yaptığınızda, o kullanıcı profili için Görev Yöneticisi hep bu sütunla açılır.