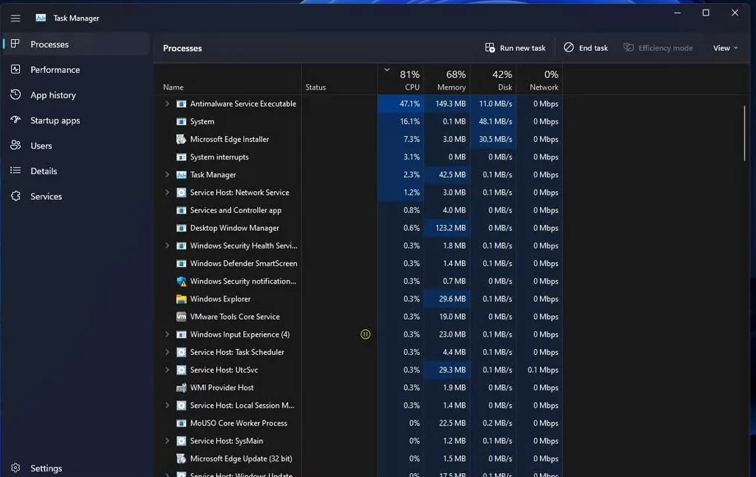

Görev Yöneticisi Süreçleri

Sunucuda Görev Yöneticisi'ni açıyorsunuz; 4 tane powershell.exe, 3 tane java.exe veya cmd.exe arka planda RAM ve CPU sömürüyor. Gereksiz olanı sağ tıklayıp kapatacaksınız ama içinizi o korku kaplıyor: "Ya kritik bir servisse?"...

Devamını Oku →