Cyber Security

Cyber Security

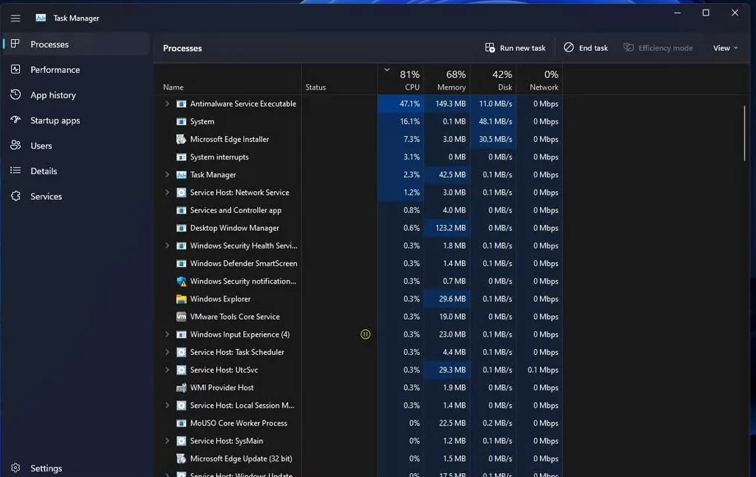

Görev Yöneticisi Süreçleri

Sunucuda Görev Yöneticisi'ni açıyorsunuz; 4 tane powershell.exe, 3 tane java.exe veya cmd.exe arka planda RAM ve CPU sömürüyor. Gereksiz olanı sağ tıklayıp kapatacaksı...

Devamını Oku → Sistem

Sistem

Güvenli LDAP Servis Hesabı Oluşturma

Merhaba Sistem yöneticileri olarak ağımızdaki cihazların (örneğin Fortigate Firewall) Active Directory ile entegre çalışabilmesi için sıklıkla LDAP doğrulamasına i...

Devamını Oku → Yazılım

Yazılım

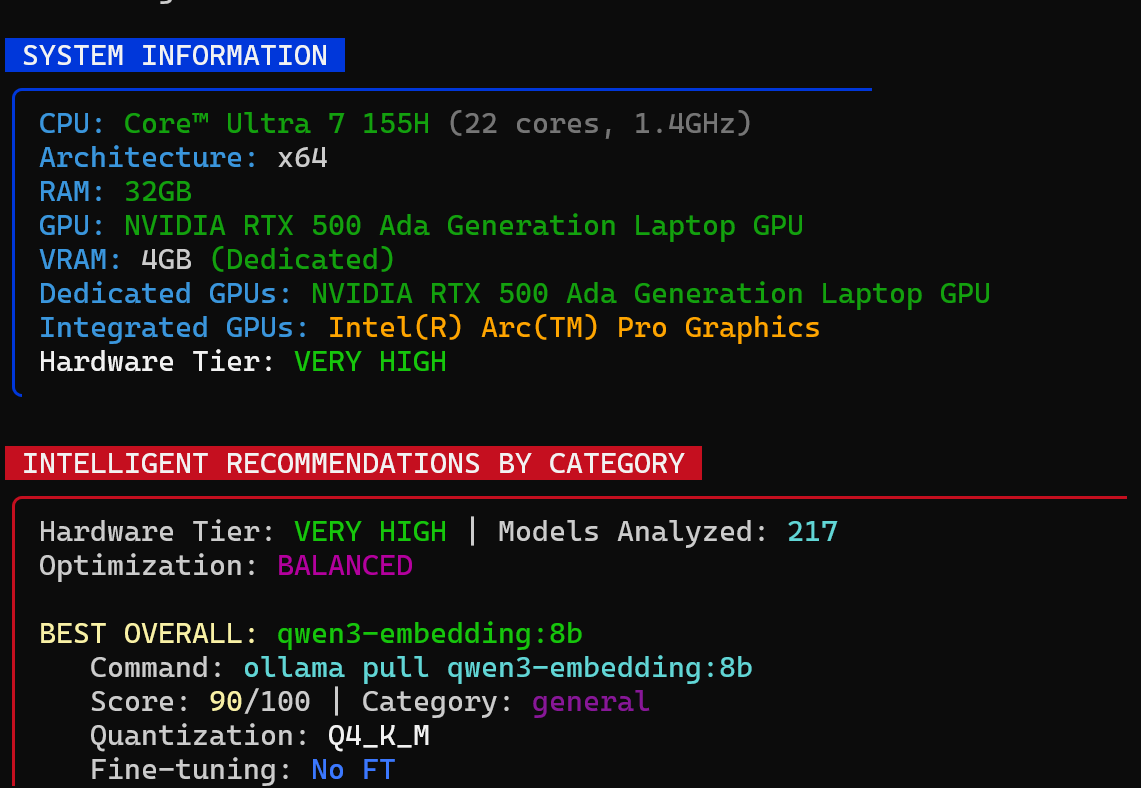

llm-checker ile Doğru LLM'i Anında Bul

iki basit terminal komutuyla yüzlerce dil modelini karşılaştır, ihtiyacına en uygun olanı bul....

Devamını Oku → Sistem

Sistem

NTLM'den Kerberos'a Güvenli Geçiş

NTLM'nin emekliye ayrılması, siber güvenlik dünyasında "nihayet" dedirten o büyük dönüm noktalarından biri. 30 yıl bir teknoloji için sadece uzun bir süre değil, diji...

Devamını Oku → Sistem

Sistem

Apache Guacamole: Adım Adım Kurulum Rehberi

Uzak masaüstü erişiminde devrim yaratan, herhangi bir istemci yazılımı gerektirmeden sadece bir tarayıcı üzerinden sistemlerinize erişmenizi sağlayan Apache Guacamole'y...

Devamını Oku → Sistem

Sistem

Windows Server 2025 — Active Directory Kurulum & DNS güvenliği

Microsoft’un en yeni sunucu işletim sistemi olan Windows Server 2025 ile kimlik yönetimi ve ağ güvenliği standartları bir üst seviyeye taşınıyoruz...

Devamını Oku → Active Directory /Azure

Active Directory /Azure

Active Directory Ölüyor mu?

Bulut bilişimin yükselişi ve yapay zekanın her yere sızmasıyla birlikte, Active Directory (AD) gibi köklü teknolojilerin geleceği sık sık sorgulanır oldu. "Active Direc...

Devamını Oku → Sistem

Sistem

Basic Auth: Exchange Online’da Güvenli Bir Geleceğe Hazır mısınız?

Aralık 2026 itibarıyla SMTP AUTH için Temel Kimlik Doğrulama (Basic Authentication) dönemi kapanıyor....

Devamını Oku → Sistem

Sistem

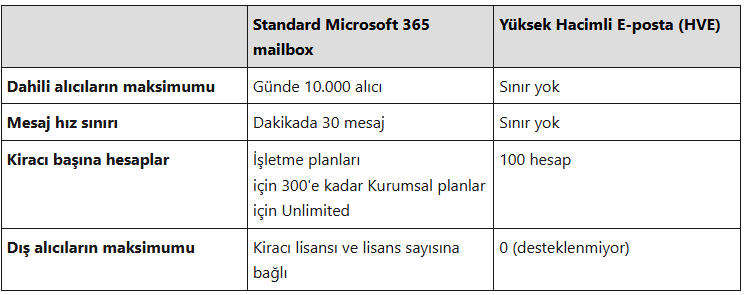

Microsoft 365'te Yüksek Hacimli E-posta Nasıl Yapılandırılır?

Kuruluşunuz dahili olarak çok sayıda e-posta gönderirse, bir sınırla karşılaşabilir ve bu da gecikmelere ve sorunlara yol açabilir. Microsoft 365'te Yüksek Hacimli E-pos...

Devamını Oku → Sistem

Sistem

ESXi 7.0 U2 ve sonraki sürümlerde unutulan root şifresini sıfırlamak

Bu kaynak, ESXi 7.0 U2 ve sonraki sürümlerde unutulan root şifresini sıfırlamak için kullanılan gelişmiş teknik yöntemleri açıklamaktadır. ...

Devamını Oku → Sistem

Sistem

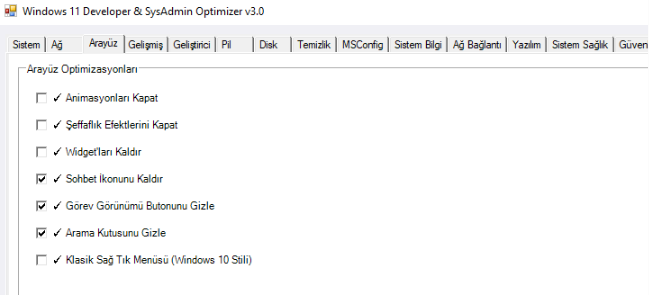

Windows 11 Developer & SysAdmin Optimization Tool

Windows 11 Developer & SysAdmin Optimization Tool Yazılımcı ve sistemci odaklı optimizasyon aracı...

Devamını Oku → Cyber Security

Cyber Security

Active Directory ortamlarında güvenlik

AD güvenliği, bir kez yapılıp unutulacak bir iş değil, sürekli bir denetim sürecidir. Bu adımları uygulayarak altyapınızı çok daha dirençli hale getirebilirsiniz....

Devamını Oku → Sistem

Sistem

Windows Server'da Dosyaları Yetkileriyle Birlikte Kopyalama: Kapsamlı Rehber

Bu yazıda bahsedilen komutları üretim ortamında kullanmadan önce mutlaka test ortamında denemeniz önerilir. Veri kaybını önlemek için özellikle /MIR gibi parametreleri ...

Devamını Oku → Sistem

Sistem

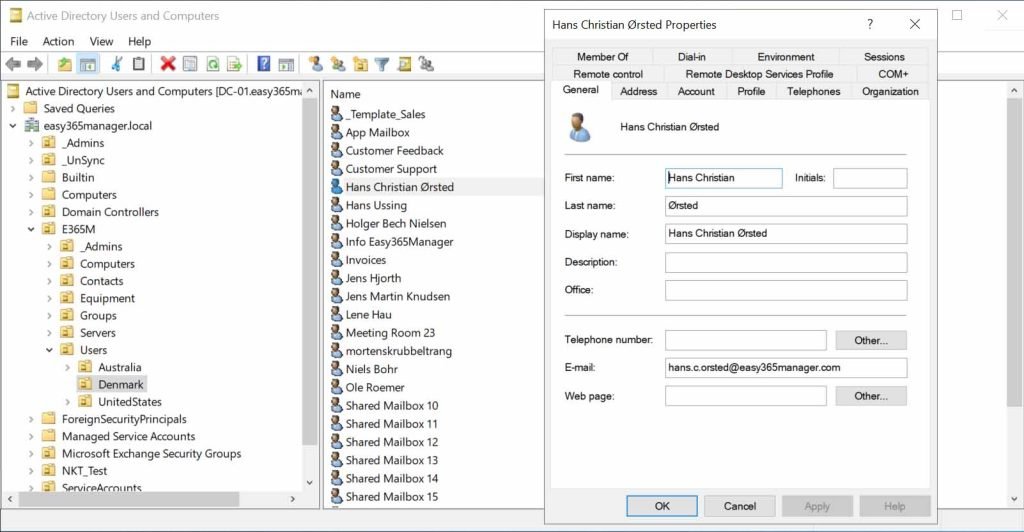

Active Directory'de "User Must Change Password at Next Logon" Seçeneğini Değiştirememe Sorunu ve AdminSDHolder Etkisi

Active Directory Users and Computers (ADUC) konsolunda bir kullanıcı hesabının özelliklerini düzenlemeye çalışırken, "User must change password at next logon" seçeneği...

Devamını Oku → Sistem

Sistem

Disk performansını ölçmek için PowerShell scripti

Script, write ve read latency değerlerini milisaniye cinsinden ölçer ve ortalama, minimum ve maximum değerleri gösterir....

Devamını Oku → Cyber Security

Cyber Security

SOC (Security Operations Center) ile ilgili GitHub repoları

SOC (Security Operations Center) ile ilgili GitHub repolarını arayalım.Harika! SOC ile ilgili birçok faydalı GitHub reposu...

Devamını Oku → Sistem

Sistem

Tailscale Nedir? Kendi Özel Ağınızı Dakikalar İçinde Kurun

Tailscale, ağ teknolojilerini "herkesin kullanabileceği" kadar basitleştiriyor. Karmaşık ağ ayarlarıyla boğuşmak yerine, birkaç dakika içinde kendi özel ve güvenli ağ...

Devamını Oku → Sistem

Sistem

Teleport ile "Keyless" Kurulum

Teleport'u kurmak, karmaşık VPN yapılandırmalarından çok daha basittir. Bu rehberde, Linux (Ubuntu/Debian) tabanlı bir sunucuda en temel Teleport Community Editi...

Devamını Oku → Sistem

Sistem

Elveda Statik Anahtarlar, Merhaba Kimlik Merkezli Güvenlik: Teleport

Teleport, sadece bir "proxy" değil; modern altyapıların merkezi sinir sistemi gibidir. Go diliyle yazılmış olması ve tek bir binary ile çalışması, onu yönetmeyi de inan...

Devamını Oku → Sistem

Sistem

Görünmeyeni Yönetemezsiniz: FleetDM ile Uç Nokta Yönetiminde Yeni Bir Dönem

FleetDM, "açık kaynak" olmanın verdiği şeffaflığı kurumsal ciddiyetle birleştiriyor. MIT lisansı ile özgürlük sunarken, sunduğu özelliklerle kurumsal devlere (Fastly...

Devamını Oku →