DistroSea: Linux Dağıtımlarını Tarayıcınızdan Test Edin

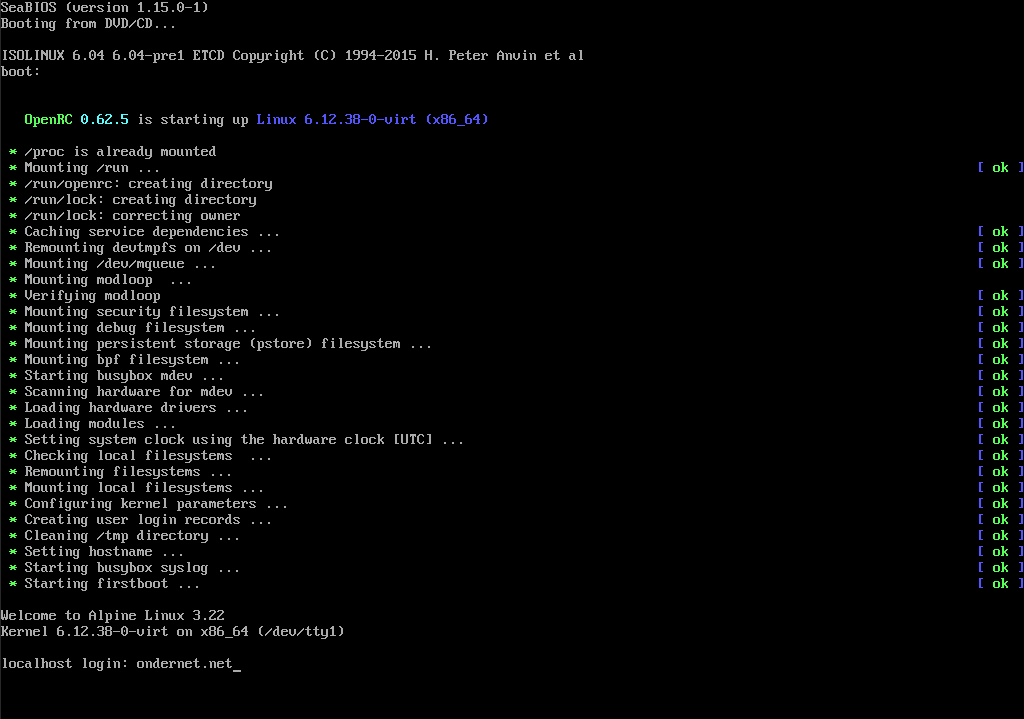

Linux dünyasına yeni adım atmayı düşünüyor ama hangi dağıtımı seçeceğinize karar veremiyorsanız, ya da sadece farklı sistemleri merak ediyorsanız, DistroSea tam size göre bir platform....

Devamını Oku →